Volledige bescherming voor werkstations, servers en mobiele apparaten

State-of-the-art technologieën voor verdediging tegen ransomware, exploits enzovoort.

Centraal en eenvoudig beheer van clients

Het ECSO-keurmerk: "Cybersecurity made in Europe"

G DATA is een van de eerste beveiligingsbedrijven die van de European Cyber Security Organisation (ECSO) het label "Cybersecurity Made in Europe" heeft ontvangen. Wij voldoen dus zonder leemten aan de volgende criteria:

- de hoofdzetel van de onderneming bevindt zich in Europa

- de meerderheid van de werknemers werkt in Europa

- de kernmarkt is Europa

- naleving van de 12 basisbeveiligingsvereisten die door ENISA zijn gespecificeerd als zijnde onontbeerlijk voor veilige producten en diensten in de informatie- en communicatietechnologie: download.

Geïntegreerde oplossingen om uw eindpunten te beschermen

De kwetsbaarste plekken in uw systemen zijn de werkplekken van uw medewerkers, waar bijlagen worden geopend, wachtwoorden worden ingevoerd en gevoelige gegevens worden verwerkt. Servers die verbindingen maken over het hele netwerk, en smartphones die samen met uw medewerkers elke dag mee naar binnen en buiten gaan. Onze oplossingen voor eindpuntbeveiliging beschermen uw bedrijf precies daar.

Verdediging tegen cyberaanvallen

Malwarebescherming

Beveiligde e-mailcommunicatie

Policy Management

Gateway Security

The technologies behind our Endpoint Security

Criminele hackers sneller op het spoor

Onze eigen DeepRay®-technologie verdedigt uw bedrijf effectief tegen de dreiging van gecamoufleerde malware met behulp van kunstmatige intelligentie en machine learning.

Kwaadaardige processen. Absoluut afdoende gestopt.

BEAST beschermt u nog beter tegen nog onbekende indringers. Onze software legt al het systeemgedrag vast en blokkeert kwaadaardige processen voordat deze schade kunnen aanrichten. Met volledig behoud van uw systeemprestaties.

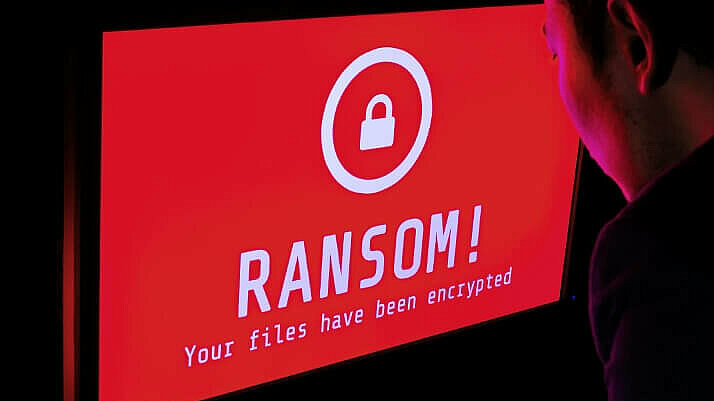

Betrouwbare bescherming tegen afpersing door trojanen

Als ransomware een bedrijfsnetwerk infecteert, kan het binnen de kortste keren miljoenen euro's aan schade veroorzaken. Onze speciale anti-ransomwaremodule beschermt u tegen criminelen die uw gegevens versleutelen en gijzelen.

Innovatief. Snel. Compromisloos.

Twee perfect op elkaar aansluitende engines zorgen ervoor dat uw systemen te allen tijde maximaal zijn beschermd. Uw medewerkers zullen er niets van merken – ze kunnen zich op hun werk concentreren zonder gestoord te worden.

Onontdekt beveiligingslek? Voor u geen probleem.

Softwarefouten die nog niet zijn gecorrigeerd, vormen een groot risico voor de veiligheid van uw gegevens. Met onze G DATA Exploit Protection bent u hiertegen beschermd: het voorkomt dat criminelen bekende of nog niet onontdekte beveiligingslekken kunnen uitbuiten.

Welke oplossing past bij uw bedrijf?

Antivirus Business

Veiligheid voor alle eindpunten

- Beveiligingstechnologieën van de

- volgende generatie

Centraal beheer

Mobile Device Management

Optionele modules

Client Security Business

Veiligheid voor alle eindpunten

- Beveiligingstechnologieën van de

- volgende generatie

Centraal beheer

Mobile Device Management

Anti-Spam

Firewall

Optionele modules

Endpoint Protection Business

Veiligheid voor alle eindpunten

- Beveiligingstechnologieën van de

- volgende generatie

Centraal beheer

Mobile Device Management

Anti-Spam

Firewall

Policy Manager

Optionele modules

Bespaar op resources – besteed uw IT-beveiliging uit

Managed Endpoint Security

Besteed uw IT-beveiliging uit en profiteer van alle functionaliteiten van onze Endpoint Protection-oplossingen. Uw G DATA-partner neemt alle taken van u over – van het uitrollen van de antivirussoftware tot het configureren van de firewall. Naar wens op locatie of in de cloud.

24/7 ondersteuning

De service en ondersteuning bevinden zich in Bochum – direct naast de softwareontwikkeling. U kunt onze experts op elk gewenst moment bereiken via telefoon of e-mail, 24 uur per dag, 365 dagen per jaar.